باج افزار پتیا پس از واناکرای به شبکه های رایانه ای حمله کرد

پس از حملهی گستردهای که در هفتههای اخیر توسط باج افزار واناکرای انجام شد، روز گذشته شاهد انتشار باج افزار جدیدی بودیم که با نام پتیا/پِتراپ در اروپا و مخصوصا اوکراین گسترش یافت و شبکههای کامپیوتری متعددی را درگیر کرد. براساس اطلاعات ارائه شده بیشترین آسیب به شبکههای رایانهای در اوکراین وارد شده که بانک مرکزی اوکراین، شرکت مخابرات، سازمان مترو و فرودگاه بوریسپیل کیف از جملهی شبکههایی است که تحت تاثیر قرار گرفته است. هرچند شبکهی توزیع نیروی برق اوکراین تحت تاثیر قرار نگرفته و قطعی برق گزارش نشده، اما شرکت اوکرِنِگو که وظیفهی تامین برق کشور اوکراین را برعهده دارد نیز تحت تاثیر این بدافزار قرار گرفته است.

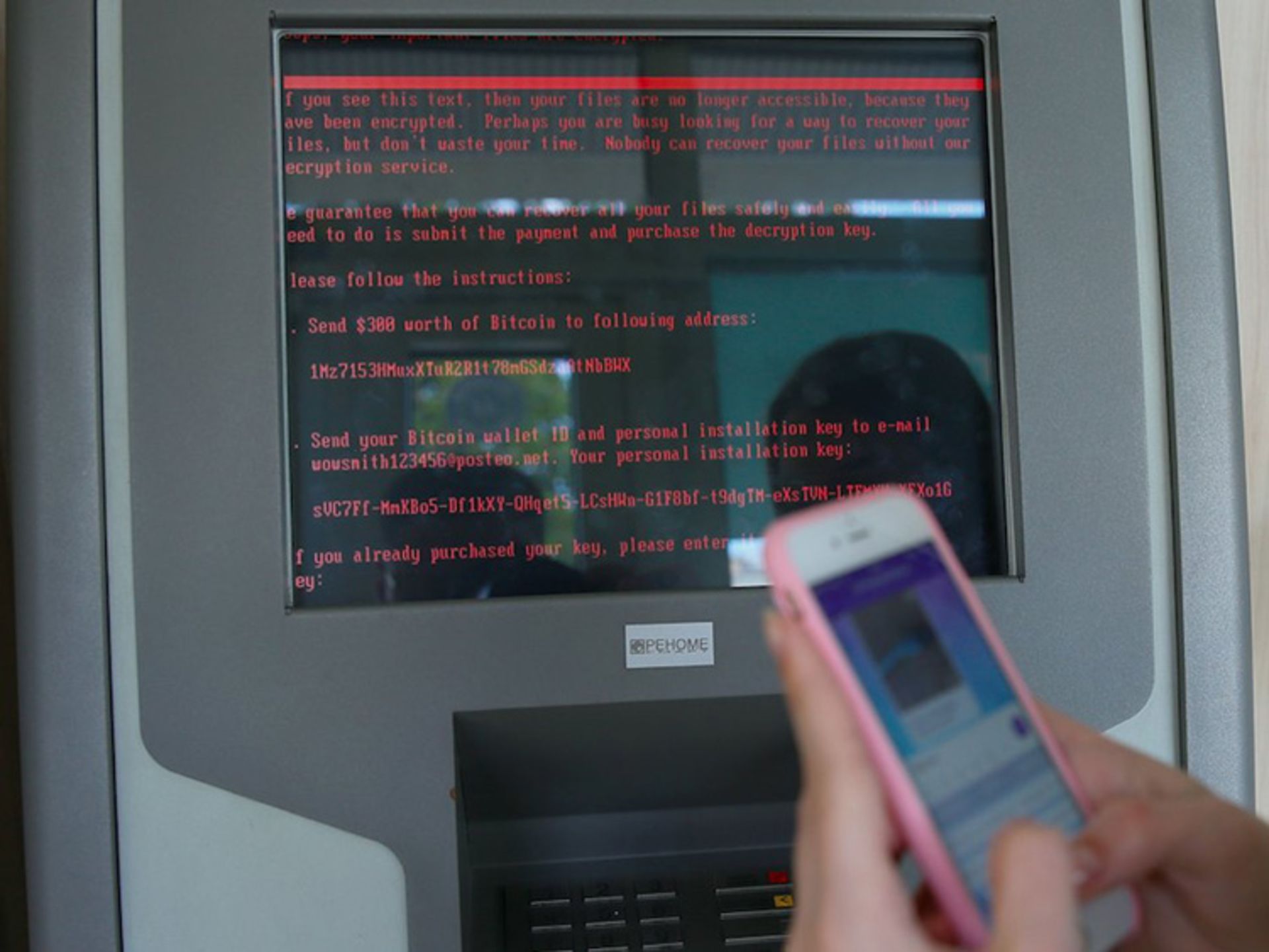

باج افزار پتیا/پِتراپ همچنین شماری از رایانهها در نیروگاه چرنویل را درگیر کرده است. گزارشها نشان از این دارد که حتی برخی ایستگاههای رایانهای نظیر دستگاههای خودپرداز (ATM) و ترمینالهای فروش نیز تحت تاثیر این باج افزار جدید قرار گرفتهاند.

البته ساعاتی پس از انتشار این باج افزار، گزارشهای منتشر شده نشان از گسترش دامنهی تاثیر این باج افزار داشت، بهطوریکه کمپانی مائِرسک در دانمارک نیز آلوده شدن به این باج افزار را در شماری از سایتهای خود در سراسر اروپا گزارش داده که از جملهی این سایتها میتوان به بازوی حمل و نقل روسی این کمپانی با نام دامکو اشاره کرد. کمپانی نفتی روسنِفت نیز از این باج افزار در امان نبوده، اما مشخص نیست که میزان آسیب وارد شده تا چه اندازه بزرگ است. شماری از کمپانیهای داروسازی و بیمارستانها در ایالات متحدهی آمریکا نیز به این باج افزار گرفتار شده و سیستمهای کامپیوتری به مشکل خوردهاند.

هرچند کارشناسان کسپرسکی در ابتدای امر این باج افزار را نسخهی جدیدی از ویروس پِتیا عنوان کرده بودند، اما ساعاتی بعد، کارشناسان کسپرسکی با انجام بررسیهای بیشتر این ویروس را با عنوان NotPetya معرفی کردند. آمارهای ارائه شده توسط کسپرسکی نشان از این دارد که این باج افزار تا بعد از ظهر دیروز بیش از ۲٫۰۰۰ مشترک این آنتی ویروس را مورد حمله قرار داده است.

دو موسسهی امنیتی مستقل مدعی شدهاند که باج افزار جدید از همان روزنهی امنیتی EternalBlue استفاده میکند که واناکرای نیز از آن استفاده میکرد. با استفاده از این روزنهی امنیتی سیستمهای آلوده به ترمینالی برای انتشار سریع باج افزار تبدیل میشوند. BlueEternal نام روزنهای امنیتی در سیستم عامل ویندوز مایکروسافت است که توسط ShadowBrokers در ماه آوریل افشا شد. این روزنهی امنیتی در سیستم اشتراک فایل SMB ویندوز است که شواهد امر نشان از این دارد که توسط nsa توسعه یافته است. هرچند مایکروسافت این روزنه امنیتی را با انتشار پچ امنیتی برطرف کرده، اما همچنان شمار زیادی از کاربران در برابر حملات آسیب پذیر هستند.

مایکروسافت اعلام کرده که در حال بررسی حملات انجام شده است. تحقیقات اولیه ردموندیها نشان از این دارد که باج افزار جدید از روشهای مختلفی برای گسترش و حمله به سیستمهای جدید استفاده میکند که از جملهی آن روشی است که مایکروسافت آن را شناسایی کرده و پچ امنیتی مربوطه را برای نسخههای مختلف ویندوز از ایکس پی یا ۱۰ منتشر کرده بود. با توجه به اینکه این باج افزار از طریق ایمیل نیز قابل انتقال است، از اینرو کاربران باید از باز کردن ایمیلهای ناشناخته پیشگیری کنند.

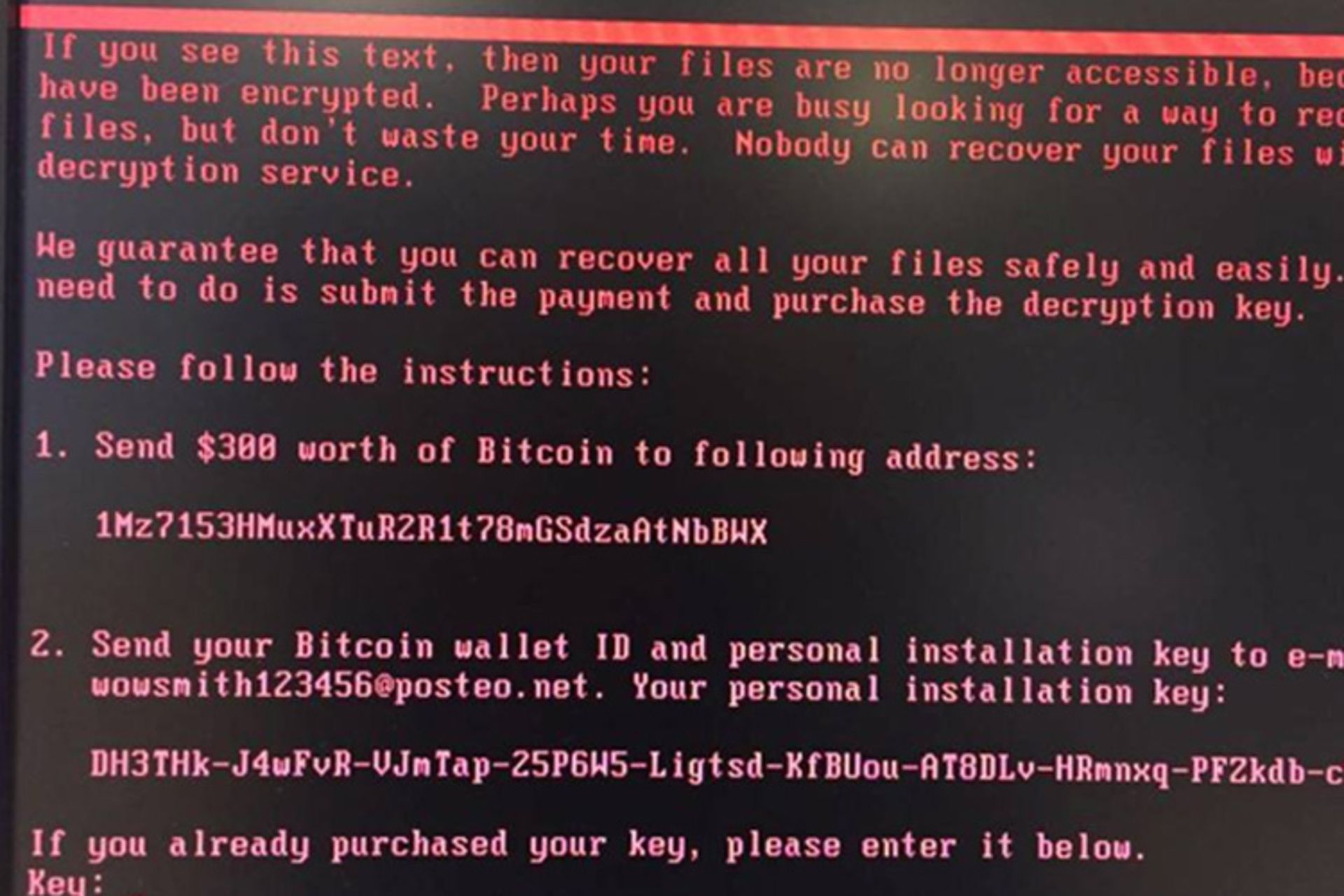

باج افزار جدید سیستمهای آلوده را قفلگذاری کرده و برای قفل گشایی باید مبلغ ۳۰۰ دلار از طریق بیت کوین به توسعه دهندگان آن پرداخت شود. بررسی رکوردهای بلاکچین نشان از این دارد که آدرس استاتیک اعلام شده برای دریافت مبلغ مورد نظر تاکنون ۳۰ تراکنش مالی به ارزش ۹٫۰۰۰ دلار را دریافت کرده، حال آنکه از قفل گشایی رایانهها پس از دریافت کد مربوطه اطلاعاتی در دست نیست.

با توجه به اینکه هدف اصلی این باج افزار کشور اوکراین بوده، از اینرو احتمال میرود که منبع باج افزار جدید روسیه باشد. سال ۲۰۱۵ شبکهی توزیع برق اوکراین هدف حملههای پیچیدهای بود که در نتیجهی آن برق بیش از ۲۳۰٫۰۰۰ مشترک برای ۶ ساعت قطع شده بود.